侵入テストには、さまざまなネットワークやルーターとのやり取りが含まれる場合があり、これも Kali のセキュリティを侵害する可能性があります。

この投稿では次のことを説明します。

Kali Linux を保護するにはどうすればよいですか?

Kali Linux システムを保護するには、ユーザーは、Kali Linux を最新の状態に保つ、権限のないユーザーが簡単に使用できるデフォルトの root パスワードを変更する、ファイアウォールによる送受信トラフィックの管理など、いくつかの重要な手順に従う必要があります。インターネット上で匿名で閲覧するなど、さまざまなことが可能です。

Kali Linux を完全に保護するには、以下の手順に従ってください。

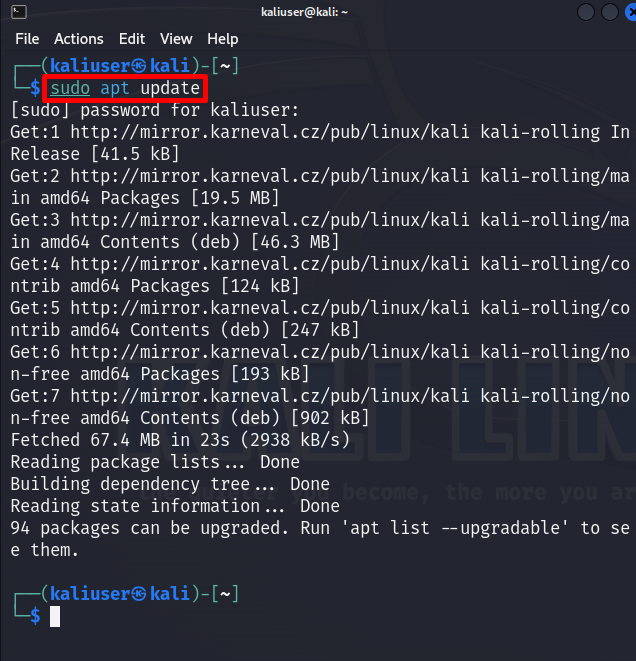

ステップ 1:Kali Linux を更新する

Kali Linux システムを保護するには、ユーザーは Kali イメージとリポジトリを最新の状態に保つ必要があります。この目的のために、「」を使用してKaliのターミナルを起動します。 CTRL+ALT+T ' 鍵。次に、「」を実行します。 適切なアップデート ' 指示:

須藤 適切なアップデート

これにより、Kali Linux が新しいローリング リリースで更新されます。

上記の出力は、「 94 」パッケージをアップグレードする必要があります。新しい機能を追加してパッケージをアップグレードすることも、Kali をセキュリティ攻撃から防ぐのに役立ちます。

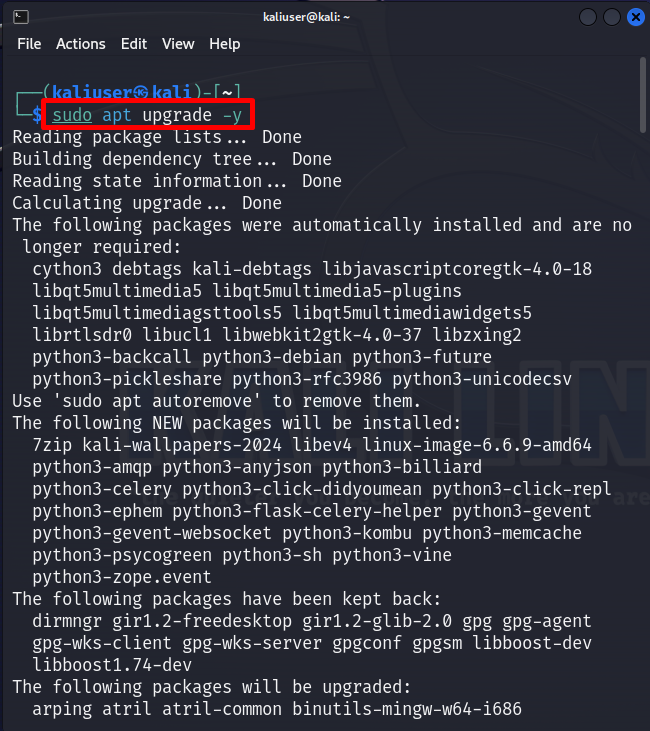

Kali でパッケージをアップグレードするには、「 適切なアップグレード ” コマンドと” 須藤 」権利:

須藤 適切なアップグレード -そして” -そして 」オプションを使用すると、操作で必要なディスク領域を使用できるようになります。

ステップ 2: ID を保護する

Kali システムを保護するには、ユーザーはホスト名を変更して自分の ID を隠す必要があります。場合によっては、ユーザーがインターネット経由で閲覧する必要がある場合、この手順により、攻撃者がユーザーの ID を通じてシステムにアクセスできるようになります。あなたの身元を保護するために、「」をダウンロードして使用することをお勧めします。 Torブラウザ ”。これにより、情報やウェブサイトを匿名で閲覧できるようになります。 Tor ブラウザをインストールするには、関連するリンクに移動してください。 記事 。

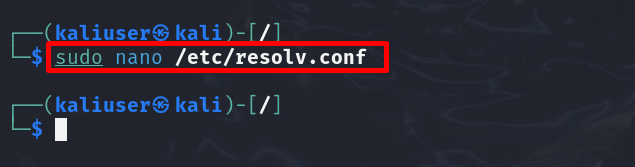

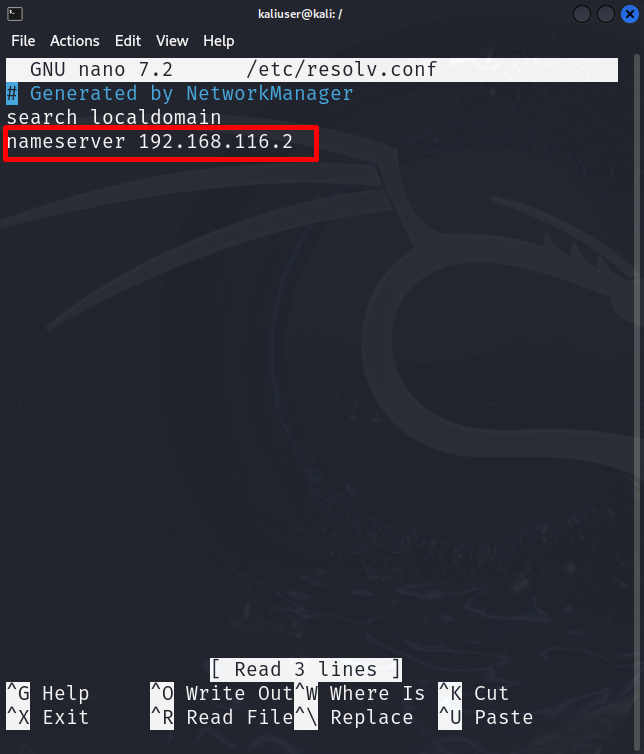

ただし、ユーザーはホスト名を「」に変更することでアイデンティティを隠すこともできます。 8.8.8.8 ”。このためには、まず「 解決.conf 」ファイルをテキストエディタで次のように編集します。

須藤 ナノ / 等 / 解決.conf

次に、「」を置き換えます。 ネームサーバー ” の値を” 8.8.8.8 ”。これにより、インターネット上であなたの本当の身元が隠蔽されます。

nano エディターで変更を保存するには、「」を使用します。 CTRL+S 」を使用し、エディタを終了するには「 CTRL+X ”。

ステップ 3: 特権のないユーザー アカウント

Kali で root アカウントを直接使用することは、セキュリティ上の理由から推奨されません。 root アカウントを保護するには、ユーザーは root アカウントとして使用される、常に root より下位にある非特権アカウントを作成する必要があります。すでに特権のないアカウントを使用しています。したがって、プロセスをデモンストレーションするには、root アカウントにログインする必要があります。

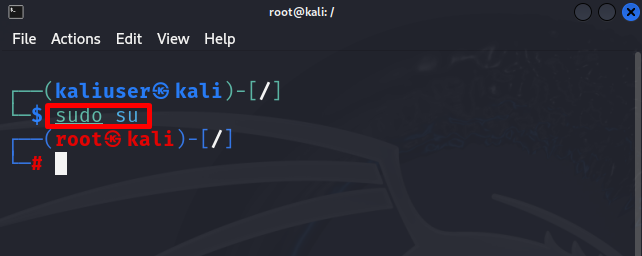

root ユーザー端末にログインするには、「 須藤す ' 指示:

須藤 彼の

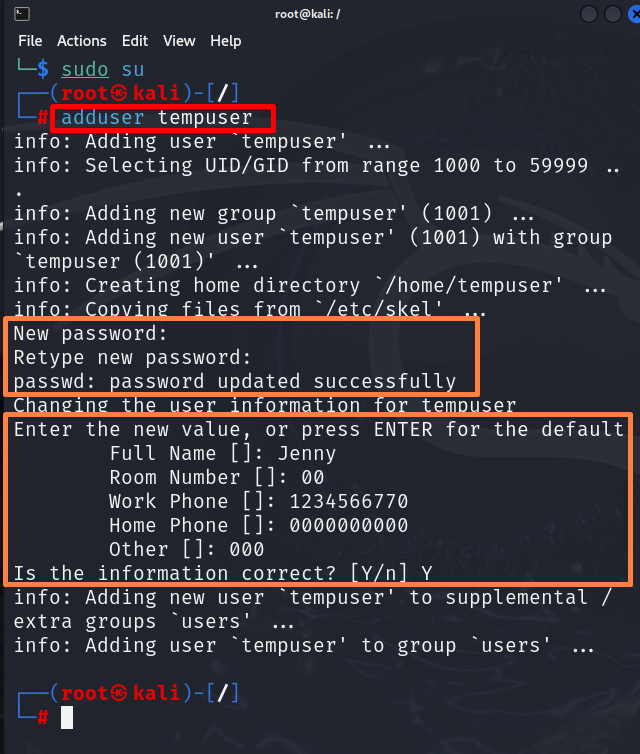

次に、「」を使用して、Kali Linux に新しいユーザーを追加します。 adduser <ユーザー名> ' 指示:

追加ユーザー一時ユーザーこの操作では、新しいユーザーの新しいパスワードや、氏名、部屋番号、勤務先の電話番号などの追加情報を設定することが推奨されます。説明のためにダミー情報を追加しました。

新しいユーザーを作成した後、そのユーザーを sudo ユーザー グループに追加して、管理者権限を割り当てます。

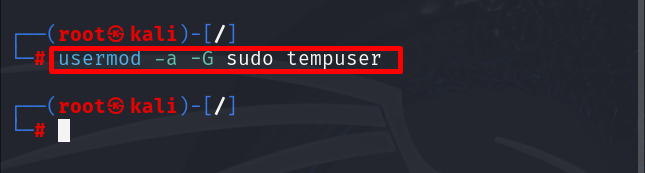

ユーザーモッド -a -G 須藤 一時的に

これにより、「tempuser」が sudo ユーザー グループに追加されます。

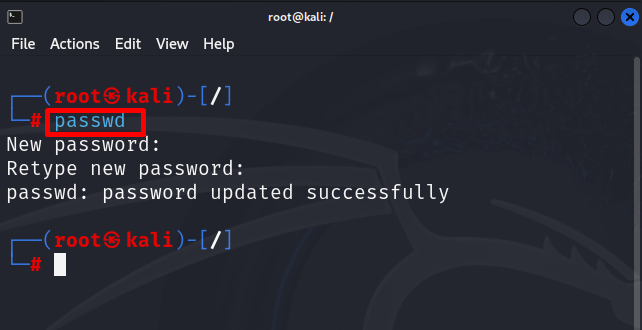

ステップ 4: root パスワードを変更する

Kali Linux のデフォルトの root パスワードは「」です。 ツール 」には悪意のあるユーザーが簡単にアクセスできます。デフォルトの Kali root パスワードを使用することはお勧めしません。

「」を変更するには 根 ” パスワードを入力し、「」を使用して root ターミナルを開きます。 須藤す ”。その後、「」を実行するだけです。 パスワード ' 指示。このコマンドでは、新しいパスワードを設定するように求められます。

パスワード

ここでは、Kali root ユーザーのパスワードを更新しました。

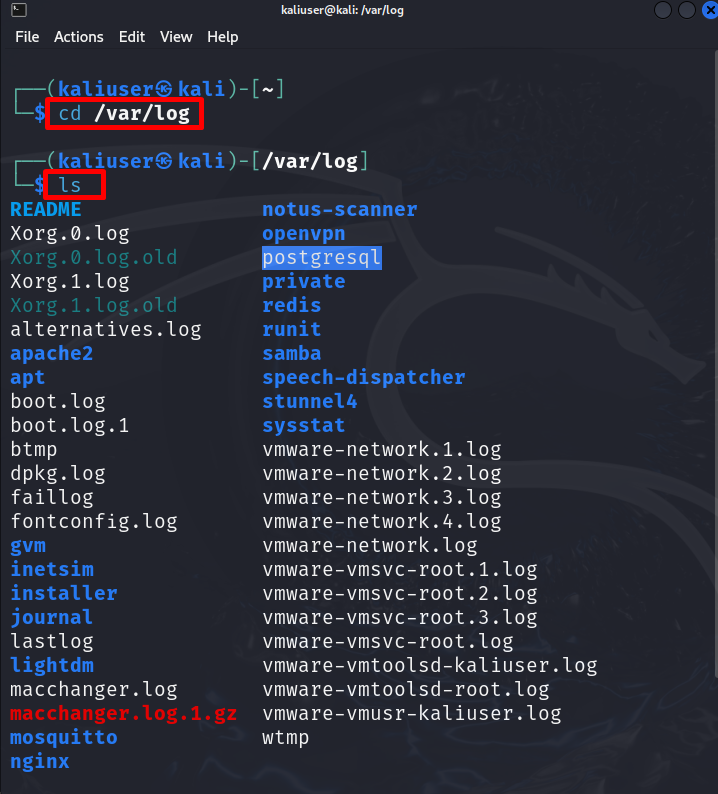

ステップ 5: ログを監視する

セキュリティ リスクをチェックし、問題や Kali のエラーをデバッグするために、ユーザーは Kali のログを監視できます。これにより、Kali システムを保護することもできます。 Kali のログ ファイルを監視するには、「 /var/log ” ディレクトリを使用して” CD ”。次に、「」を実行します。 ls ” を実行してログ ファイルを表示します。

CD / だった / ログls

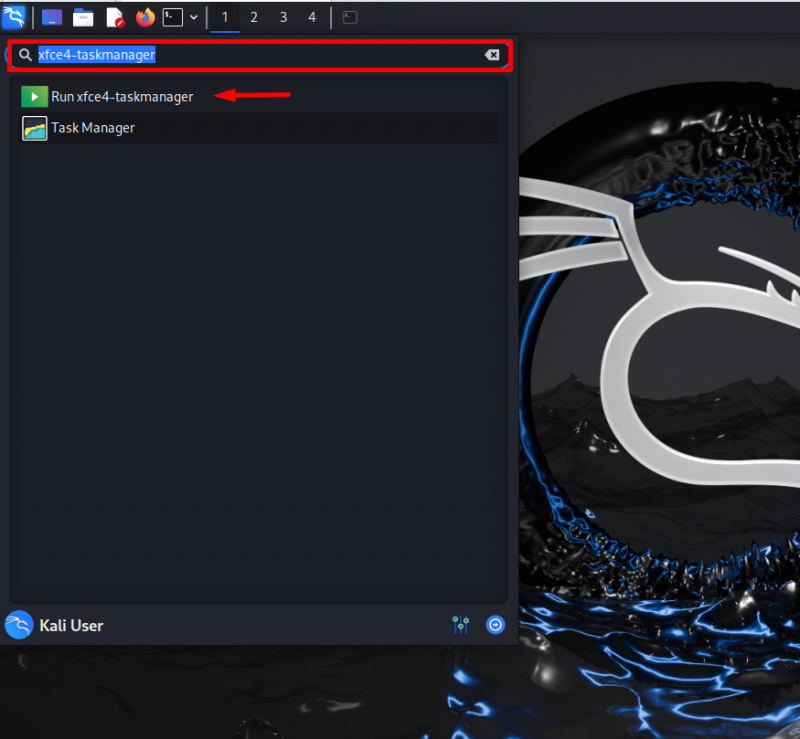

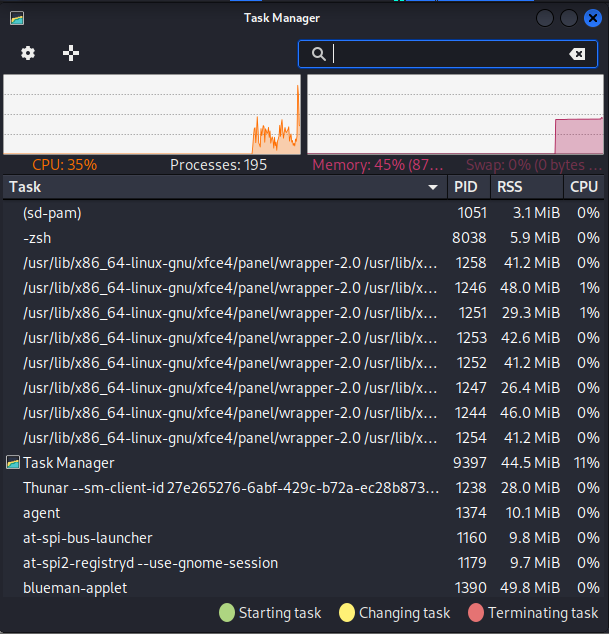

ただし、Kali Linux では、次のような多くのログ監視ツールも利用できます。 ログチェック ' または ' 上 ”。 Kali には組み込みの「 xfce4-タスクマネージャー 」ツールを使用して、システム上で実行中のタスクを表示および監視します。

タスク マネージャー ツールを起動するには、Kali アプリケーション メニューを開き、「」を検索します。 xfce4-タスクマネージャー ”。その後、以下のツールを起動します。

以下のウィンドウから、ユーザーは実行中のタスクとプロセスを表示できます。また、悪意のあるタスクを管理および終了することもできます。

ステップ 6: デフォルトの SSH キーを変更する

SSH キーは、システムへのリモート アクセスのための至宝であるため、Kali のセキュリティにとって大きなリスクとなります。攻撃者は盗んだキーを使用して、ユーザーの機密データに簡単にアクセスできます。 Kali は攻撃目的にも使用されるため、そのセキュリティが危険にさらされる可能性があります。したがって、Kali の SSH キーを更新することをお勧めします。

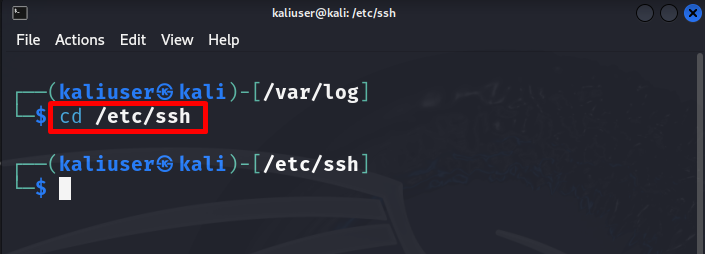

新しい SSH キーを生成するには、古い SSH キーのバックアップを作成してみてください。このためには、まず「」に移動します。 /etc/ssh ” ディレクトリ:

CD / 等 / ssh

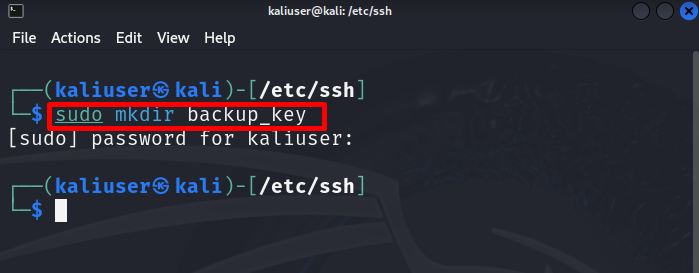

次に、「」を使用して新しいバックアップディレクトリを作成します。 mkdir <ディレクトリ名> ' 指示。これには root 権限が必要な場合があります。私たちは「」を作成しました。 バックアップキー ” ディレクトリ:

須藤 mkdir バックアップキー

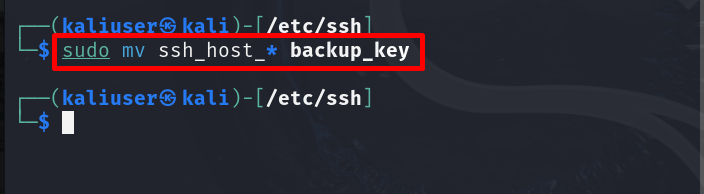

すべての「」を移動します。 ssh_ホスト 以下のコマンドを使用して、「」ファイルをバックアップ ディレクトリにコピーします。

須藤 MV ssh_host_ * バックアップキー

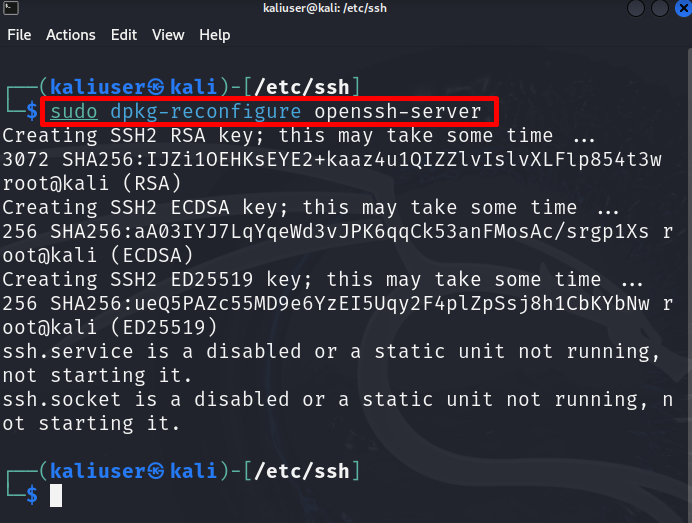

次に、以下のコマンドを使用して新しい SSH キーを生成します。

須藤 dpkg-reconfigure openssh-server

ステップ 7: ファイアウォールの構成

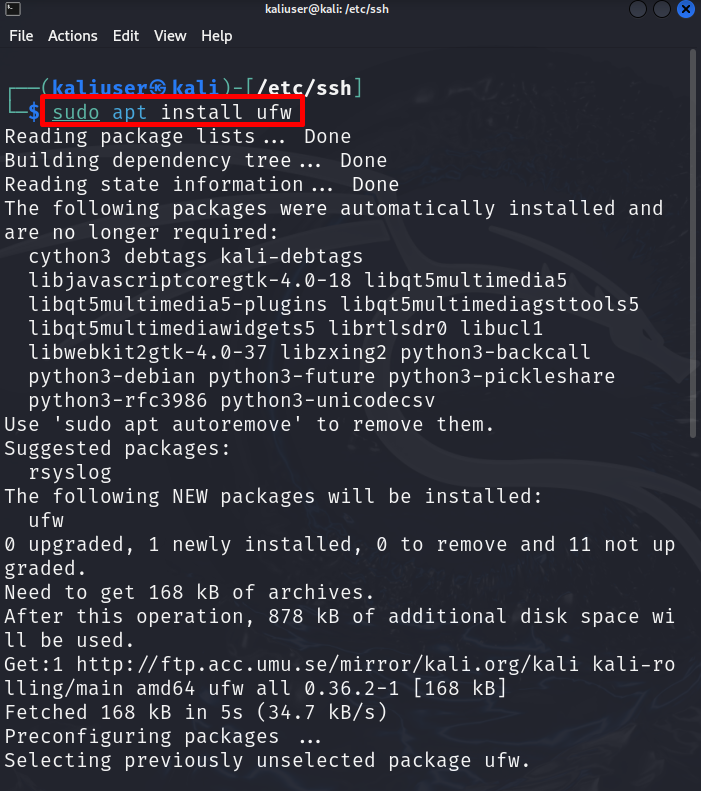

Kali の受信トラフィックと送信トラフィックを制御および管理するには、Linux ファイアウォール管理ツールをインストールします。これにより、オンライン トラフィックのルールを設定できるようになります。

Kali にファイアウォール ツールをインストールするには、指定されたコマンドを実行します。

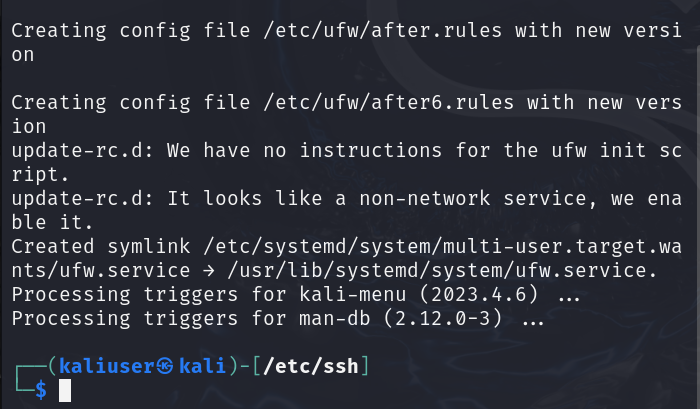

須藤 適切な インストール うわー

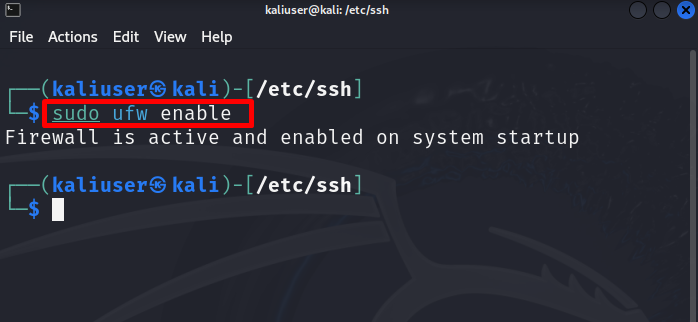

ファイアウォールをインストールした後、「」を使用してシステムでファイアウォールを有効にします。 UFW を有効にする ' 指示:

須藤 うわー 有効にする

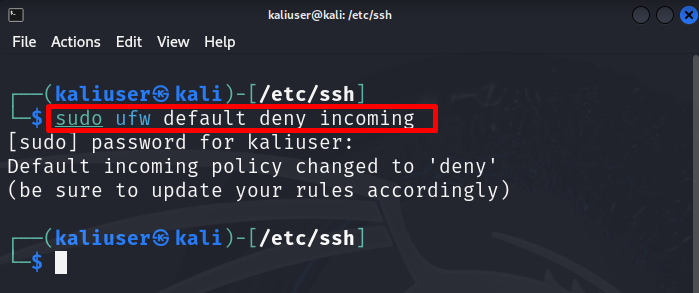

受信トラフィックを管理するか、受信トラフィックを明示的に許可するには、デフォルトのルールを「 拒否 ”。この目的のために、以下のコマンドを実行します。

須藤 ufw のデフォルトは受信を拒否します

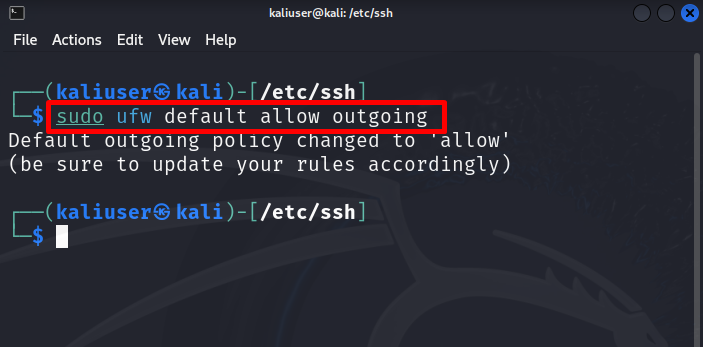

次に、送信トラフィックのデフォルト ルールを「」として設定します。 許可する 」を使用して、インターネット上のデータを閲覧したり、オンライン ソースにアクセスしたりできます。

須藤 ufw のデフォルトで発信を許可する

これらは、Kali Linux を完全に保護できる手順です。

結論

Kali Linux を完全に保護するには、ユーザーはデフォルトの root パスワードの変更、匿名でのインターネットの閲覧、プライベート SSH キーの生成、トラフィックを管理するためのファイアウォールの構成、Kali のログの監視など、いくつかの重要なセキュリティ手順に従う必要があります。 Kali Linux を保護する手順について説明しました。