Metasploit で直面する一般的な課題

1. インストールとセットアップの問題

多くのユーザーが最初に直面する課題の 1 つは、インストールとセットアップの手順です。 Metasploit は、正確な構成を必要とするさまざまな依存関係に依存しています。このセットアップが正しく実行されない場合、モジュールやコンポーネントが存在しないなど、意図したとおりに機能しないなど、さまざまな問題が発生する可能性があります。

解決:

依存関係を確認する : 必要な依存関係がすべてインストールされ、最新の状態に保たれていることを確認してください。 Metasploit の公式ドキュメントには、さまざまなオペレーティング システムに合わせた前提条件の詳細なリストが記載されています。次のコマンドを使用して、Linux システムの完全なアップデートとアップグレードを実行します。

須藤 適切なアップデート -そして && 須藤 適切なアップグレード -そして && 須藤 apt dist-upgrade -そして

侵入目的の Linux ディストリビューションを使用する : セットアップ プロセスを効率化するには、Metasploit がプリインストールされている Kali Linux などの Penetration Linux ディストリビューションの使用を検討してください。

2. データベース接続エラー

Metasploit はデータベースに依存して、ターゲット、脆弱性、セッション データに関する情報を保存します。データベースとの接続の問題により、テスト ワークフローが妨げられる可能性があります。

解決:

データベース構成 : Metasploit のデータベース設定が正しく構成されていることを確認してください。資格情報、ホスト アドレス、ポートを再確認してください。

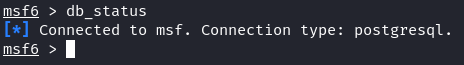

データベースのメンテナンス : 「db_status」コマンドを実行して接続ステータスを確認し、データベースを定期的にメンテナンスしてください。

3. モジュールの互換性の問題

Metasploit モジュールは悪用を成功させるために不可欠です。ターゲット システムの構成と一致しないモジュールを使用すると、非互換性の問題が発生する可能性があります。

解決:

モジュールの検証 : モジュールとターゲット システムとの互換性を常に検証してください。 「check」コマンドを使用して、特定のモジュールがターゲットに適しているかどうかを確認します。

モジュールのカスタマイズ : 必要に応じて、既存のモジュールをカスタマイズするか、ターゲット環境に合わせて独自のモジュールを作成します。

4. ファイアウォールとウイルス対策の干渉

ファイアウォールとウイルス対策ソフトウェアは Metasploit のトラフィックをブロックし、悪用の成功を防ぐことができます。

解決:

ペイロードの暗号化 : ペイロード暗号化および難読化技術を採用して、セキュリティ ソフトウェアによる検出を回避します。

ポートスキャン : Metasploit を起動する前に、Nmap などのツールを使用してステルス ポート スキャンを実行し、アクティビティに注目が集まるのを防ぎます。

5. セッションの安定性の問題

エクスプロイトが成功すると、エクスプロイト後のアクティビティには安定したセッションを維持することが不可欠です。セッションが失われると、進行状況が中断される可能性があります。

解決:

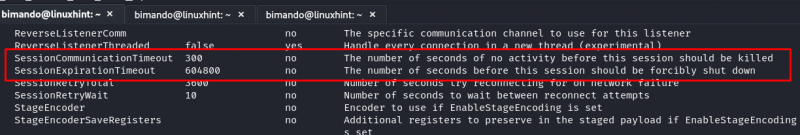

セッションキープアライブ : セッションのキープアライブ設定を構成して、安定した接続を確保します。 Metasploit は、「SessionCommunicationTimeout」と「SessionExpirationTimeout」の値を長く設定することでセッションを維持するための高度なオプションを提供します。 msfconsole ウィンドウで詳細オプションを表示するには、次のように入力します。

msf > 高度な表示

この詳細設定には、カスタマイズできるデフォルト値があります。 「SessionCommunicationTimeout」と「SessionExpirationTimeout」の値を拡張するには、次のように入力します。

msf > セット セッション通信タイムアウト < より高い値 >msf > セット セッション有効期限タイムアウト < より高い値 >

セッションピボット : セッション ピボット技術を実装して、最初のセッションが失われた場合でもアクセスを維持します。

6. エクスプロイトの失敗

慎重に計画を立てても、すべての悪用の試みが成功するわけではありません。効果的なトラブルシューティングには、エクスプロイトが失敗した理由を理解することが重要です。

解決:

ログ分析 : Metasploit のログを分析して、エラー メッセージとエクスプロイトが失敗した理由のヒントを見つけます。ログは、何が問題だったかについての貴重な洞察を提供します。

代替エクスプロイト : 1 つのエクスプロイトが失敗した場合は、別のエクスプロイトまたは別の攻撃ベクトルを試すことを検討してください。

7. リソースの集中性

Metasploit はリソースを大量に消費する可能性があり、特に大規模なスキャンや攻撃中にシステムの速度低下やクラッシュを引き起こす可能性があります。

解決:

資源管理: リソースの枯渇を防ぐために、Metasploit に十分なシステム リソース (CPU、RAM) を割り当てます。 Metasploit を専用マシンまたは仮想化環境で実行することを検討してください。

スロットリング : 調整オプションを使用して悪用試行の速度を制限し、ターゲット システムへの負担を軽減します。

結論

侵入テストの分野では、Metasploit をマスターすることは、課題と勝利に満ちた旅です。このガイドでは、Metasploit による侵入テスト中に直面する一般的な問題について洞察を提供し、それらを克服するための実践的なソリューションを提供しました。トラブルシューティングはサイバーセキュリティの専門家にとって不可欠なスキルであることを忘れないでください。トラブルシューティング能力を継続的に磨くことで、倫理的ハッキングの複雑な世界をナビゲートし、デジタル環境を保護するための準備が整います。